Windows Server 2008 sicher weiterbetreiben: Panda Adaptive Defense 360 bietet auch nach Support-Ende Schutz

Am 14. Januar 2020 endet der erweiterte Support für Windows Server 2008 und Windows Server 2008 R2. Microsoft selbst empfiehlt die Migration zu Microsoft Azure, um keine Sicherheitslücken oder Verstöße gegen Compliance-Vorschriften zu riskieren. Doch auch das ist aufwendig und nicht in allen Fällen kurzfristig umzusetzen. Zudem gibt es noch immer Unternehmen, die keine konkreten Pläne für die Migration auf ein neues Serversystem haben. Bekanntermaßen birgt ein System ohne neue Patches Risiken und kann Hackern ungewollt Türen öffnen, daher ist Handeln gefragt. Damit Unternehmen nun aber keine Entscheidung über das Knie brechen müssen und ausreichend Zeit haben, geordnet auf ein neues Serversystem umzusteigen, bietet Panda Security mit seiner IT-Sicherheitslösung „Adaptive Defense 360“ (AD 360) die Antwort auf das Problem.

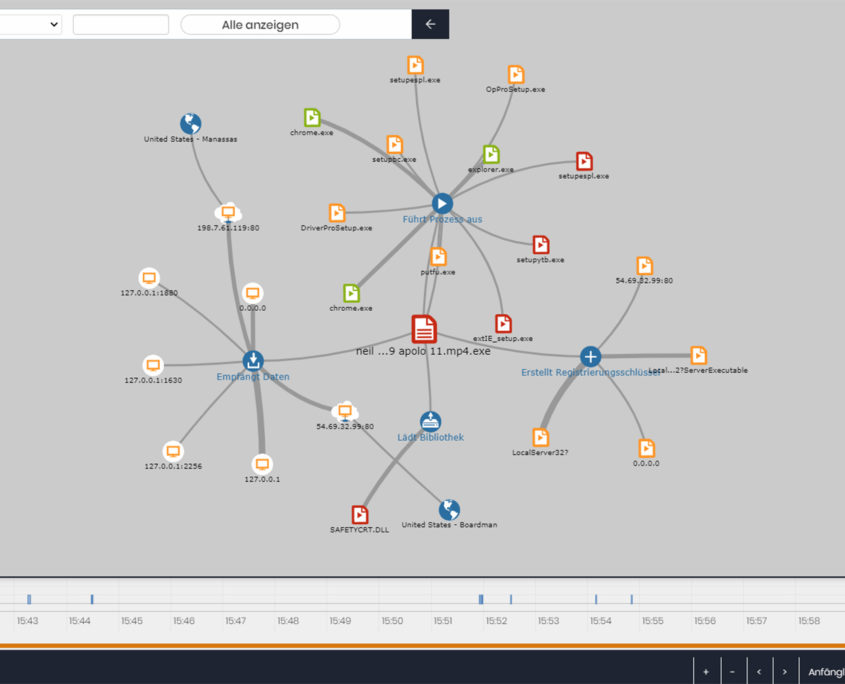

AD 360 ist eine Kombination aus Endpoint Protection-Plattform, EDR (Endpoint Detection and Response) und Attestation Service, so dass eine Echtzeitüberwachung, Erfassung sowie 100-prozentige Kategorisierung aller laufenden Prozesse auf allen Endpoints stattfindet – inklusive Servern und mobilen Geräten. In Konsequenz bedeutet das, dass AD 360 auch nach Auslaufen der Windows-Updates bestehende und neue Sicherheitslücken aufspürt und vor einem Cyberangriff schützt. Denn Panda unterscheidet automatisch alle ausgeführten Anwendungen und aktiven Prozesse der gesamten IT-Infrastruktur mithilfe von selbstlernenden Systemen in Big-Data-Umgebungen in vertrauenswürdige und nicht vertrauenswürdige Prozesse. Es werden also jegliche unbekannte, aber auch bekannte Komponenten in der Prozesskette analysiert und somit auch ein Angriffsversuch unterbunden. Kann also ein System durch die Abhängigkeiten mit anderer Software – wie im Fall des Support-Endes für Windows Server 2008 – nicht vollständig gepatched werden, bleibt die Lücke zwar offen, aber „Adaptive Defense 360“ von Panda Security verhindert, dass diese Sicherheitslücke ausgenutzt werden kann. Darüber hinaus bietet die Sicherheitslösung einen Managed Service an: So werden auch nicht automatisch klassifizierbare Anwendungen – wie unbekannte potenzielle Bedrohungen über sämtliche Endpoints – durch Panda Professionals überprüft, analysiert und entsprechend bewertet.

Darüber hinaus unterstützt das optionale Erweiterungsmodul „Data Control“ Unternehmen bei der Einhaltung von Datenschutzbestimmungen nach DSGVO und ermöglicht eine umfassende Überwachung zum effektiven Schutz vor Datenmissbrauch. Ebenso wird eine aufschlussreiche Dokumentation inklusive anwenderfreundlicher Visualisierung gewährleistet sowie eine Echtzeit-Warnung bei Datenlecks und der schnelle Abruf von Reports im Falle von Anfragen oder meldepflichtigen Datenpannen ermöglicht.

Weitere Presseinformationen zu „Adaptive Defense 360“ inkl. Bilder zum Download finden Sie hier sowie zu den optionalen Modulen im Online-Pressefach.

Ansprechpartner für Journalisten: Nadine Konstanty • nadine(at)konstant.de